- Home

- Products

- InsightCloudSec

- Features

Rapid7

InsightCloudSec Features

Eliminieren Sie Cloud-Risiken. Compliance automatisieren.

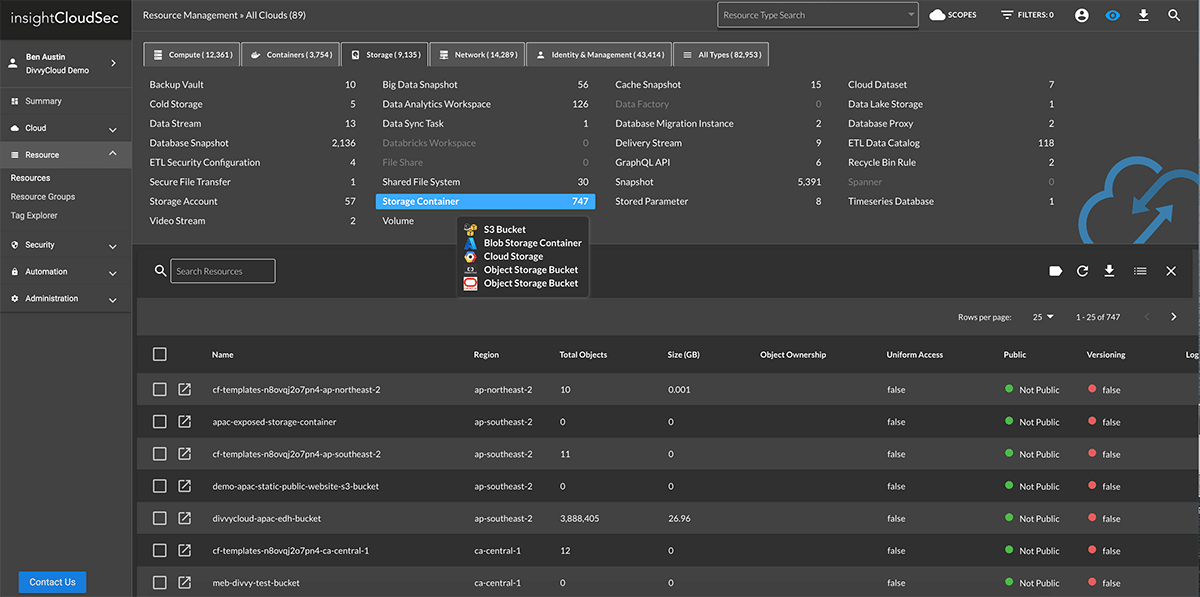

Echtzeit-Sichtbarkeit über Clouds hinweg

Erhalten Sie ein vollständiges, aktuelles Inventar aller Assets in komplexen Multi-Cloud- und Container-Umgebungen. InsightCloudSec verwendet eine gemeinsame Nomenklatur, um Cloud-Assets mit gemeinsamer Terminologie für alle Cloud-Anbieter zu standardisieren.

Mehr erfahrenKontextgestütztes Risikomanagement

Vereinfachen Sie die Risikobewertung in der Cloud mit umfassenden kontextbezogenen Einblicken in jede Ebene Ihrer Umgebung, damit Sie Risiken anhand potenzieller Auswirkungen und Ausnutzungswahrscheinlichkeit verstehen und priorisieren können.

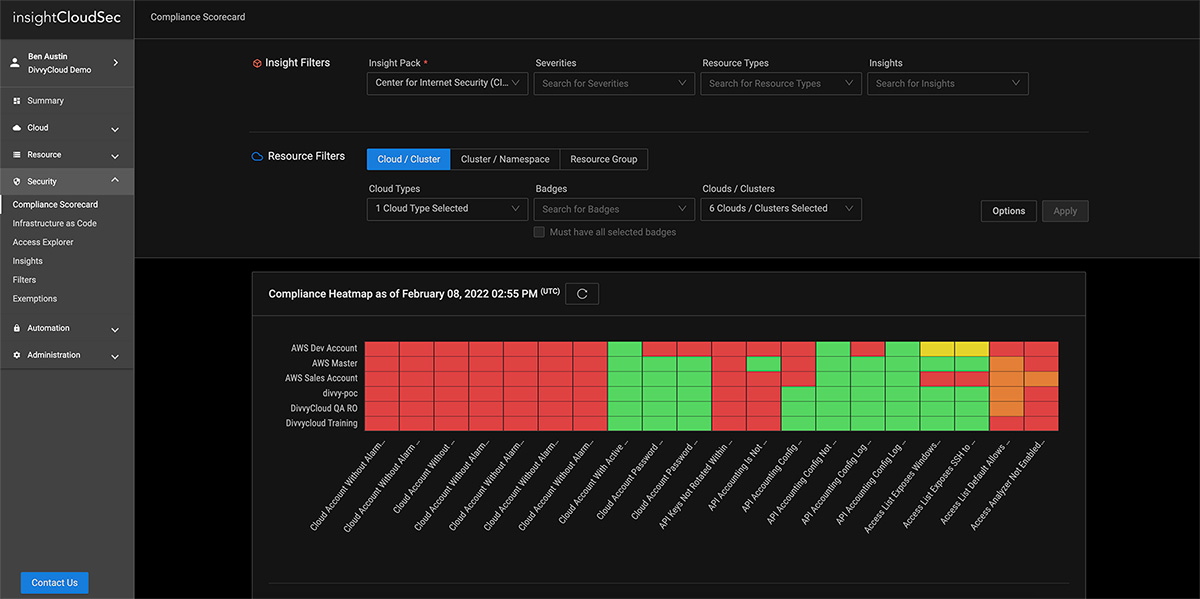

Mehr erfahrenCloud Compliance Management

Überprüfen Sie Multi-Cloud-Umgebungen anhand von Dutzenden von Best Practices der Branche und von Vorschriften mit einer übersichtlichen Visualisierung der Compliance. Passen Sie die Konformitätsprüfungen an Ihre eigenen internen Richtlinien an und legen Sie bei Bedarf Ausnahmen fest, um Fehlalarme zu vermeiden.

Mehr erfahrenVulnerability Management ohne Agents

Erkennen und priorisieren Sie bekannte Softwareschwachstellen, die in Cloud-Workloads und Container-Images ausgeführt werden.

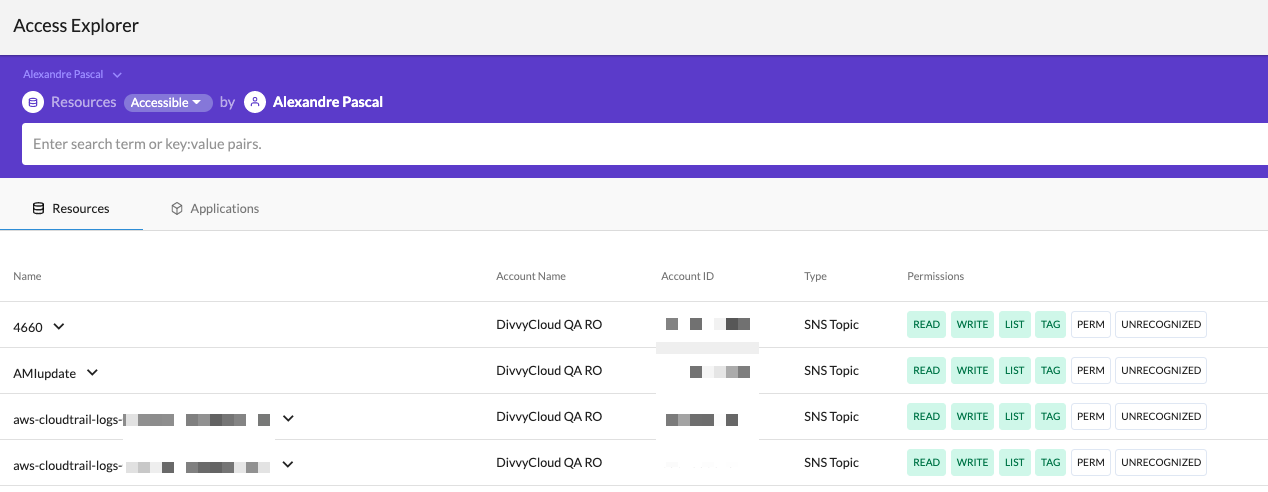

Mehr erfahrenCloud Infrastructure Entitlement Management (CIEM)

Analysieren Sie die komplexen Rollen und Identitäten von Cloud-Umgebungen, um übertriebene Berechtigungen zu reduzieren und die Durchsetzung von Least-Privilege-Access (LPA) zu optimieren. Überwachen Sie kontinuierlich Nutzungsmuster, um Zugriffsrichtlinien gemäß LPA zu aktualisieren und durchzusetzen.

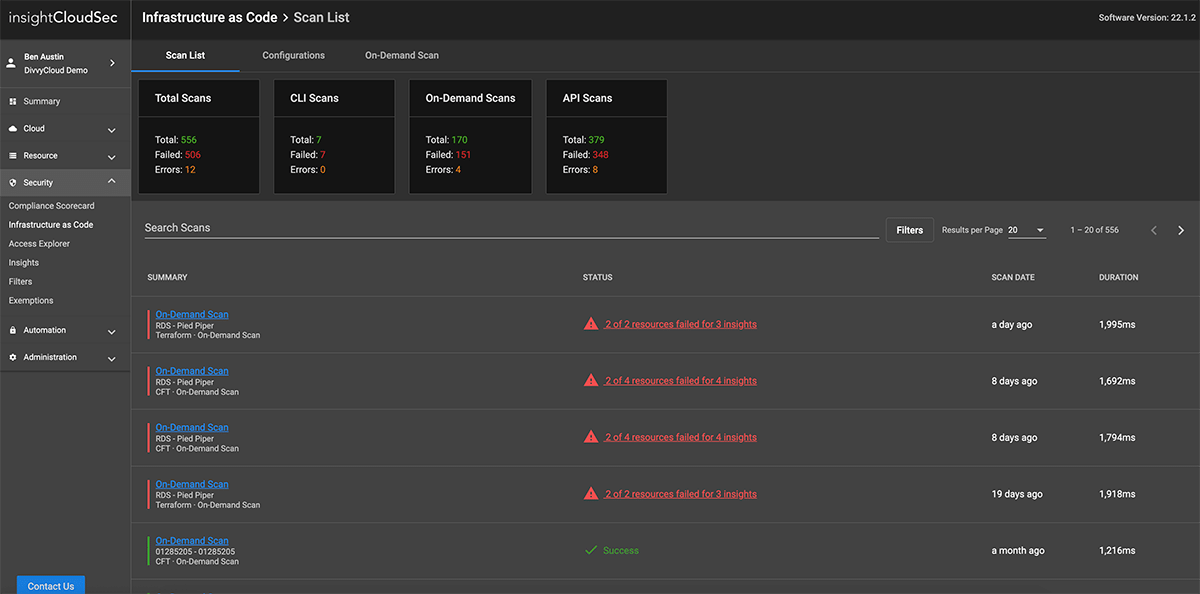

Mehr erfahrenInfrastructure as Code (IaC) Sicherheit

Automatisches Scannen von Infrastructure-as-Code (IaC)-Vorlagen, um Fehlkonfigurationen und Richtlinienverstöße aufzudecken und zu korrigieren, unter Verwendung eines konsistenten Satzes von Sicherheitsprüfungen in der gesamten CI/CD-Pipeline.

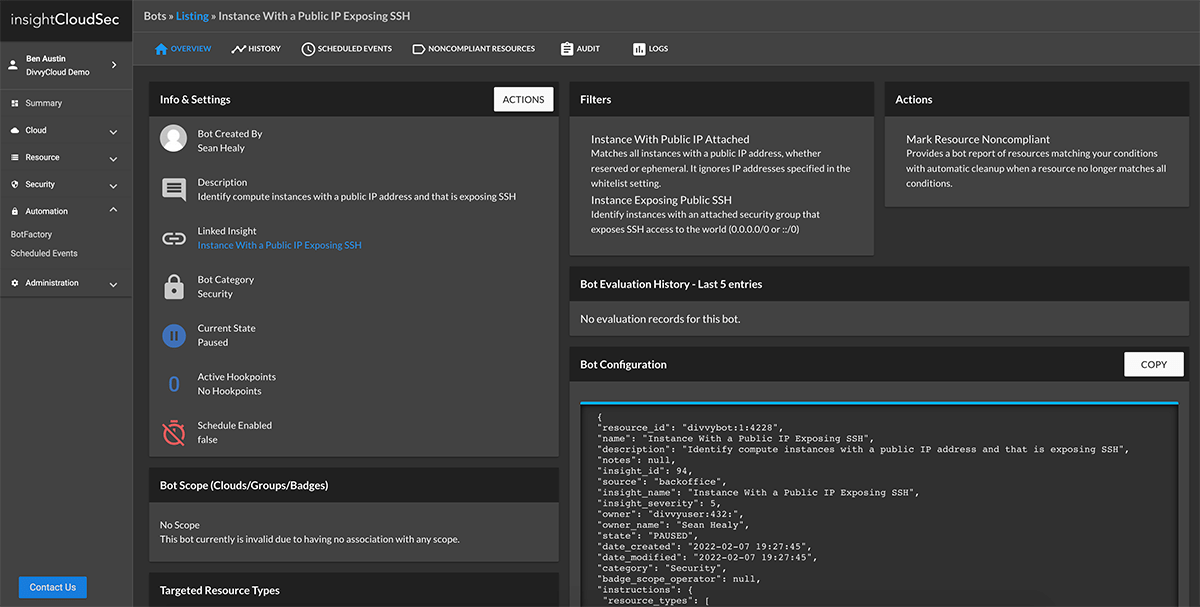

Mehr erfahrenAutomatisierung und Behebung in Echtzeit

Nutzen Sie die systemeigene, codefreie Automatisierung, um relevante Ressourceneigentümer und Stakeholder zu benachrichtigen, wenn ein Problem auftritt - oder, wenn Sie es bevorzugen, die Probleme komplett automatisch zu beheben.

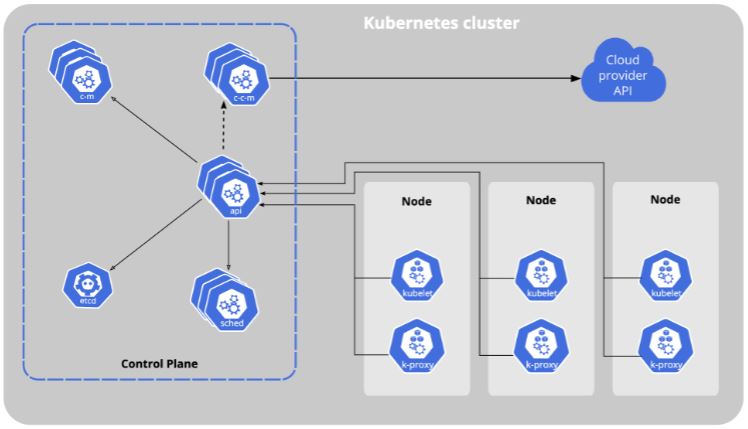

Mehr erfahrenKubernetes Security Guardrails

Nutzen Sie über 175 vorgefertigte Checks, um die Bewertung von Kubernetes-Produktionsumgebungen zu vereinfachen.

Mehr erfahrenCloud Detection and Response (CDR)

Erkennen Sie schnell abnormales Verhalten – einschließlich korrelierender Verhaltensweisen über mehrere protokollierte Aktivitäten hinweg – mit intelligenter Anomalieerkennung. Automatisieren Sie die Benachrichtigung der zuständigen Sicherheitsteams und automatisieren Sie auf Wunsch auch die Behebung von Bedrohungen auf der Grundlage von Bedrohungsergebnissen.

Mehr erfahrenHygiene und Kostenkontrolle in der Cloud

Nutzen Sie Out-of-the-Box-Erkennungen, um ungenutzte oder übermäßig bereitgestellte Ressourcen in Ihrer Umgebung zu identifizieren und automatisch abzuschalten oder zu löschen und so erhebliche Einsparungen zu erzielen und Risiken zu verringern.

Mehr erfahren