- Home

- Products

- InsightIDR

- Use Cases

- Erkennen Sie verändertes Angreiferverhalten

InsightIDR

Erkennen Sie verändertes Angreiferverhalten

Kostenlos testen

Keine Kreditkarte erforderlich

Demo ansehen

Sehen Sie InsightIDR in Aktion

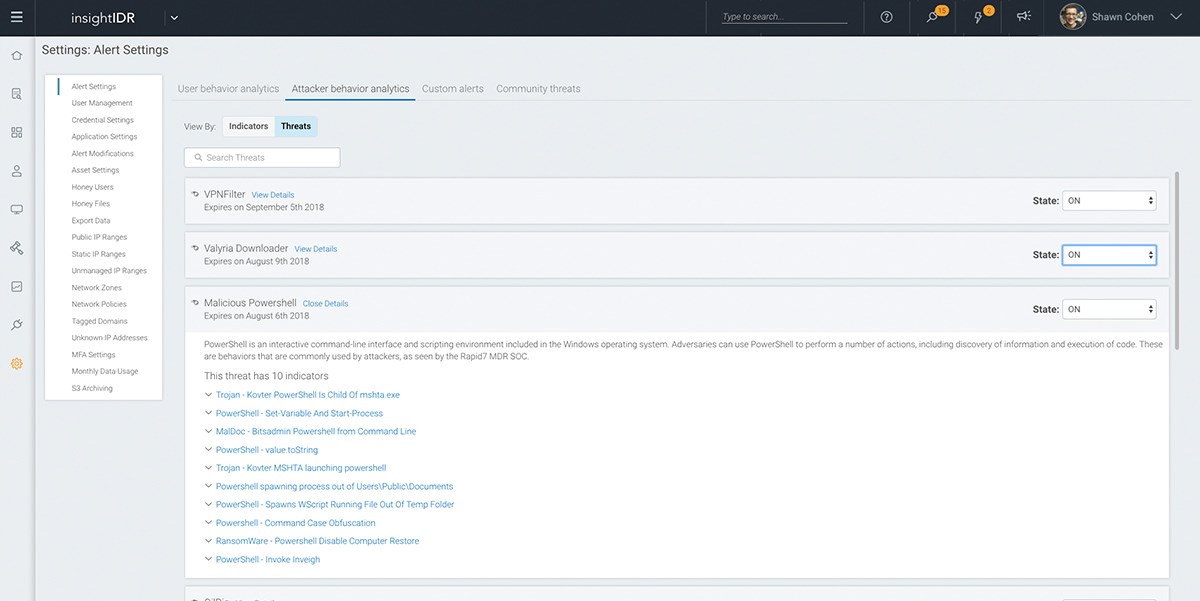

Automatische Bedrohungsdaten und das Fachwissen der Analytiker

Mit Metasploit, Penetrationstests und unserem 24/7 Managed Detection and Response Service untersuchen wir kontinuierlich neue Verhaltensweisen von Angreifern. Im Rahmen des Untersuchungsprozesses geben unsere Analysten jede ABA-Erkennung (Angreiferverhaltensanalyse) mit entsprechenden Empfehlungen und Angreiferinformationen direkt an InsightIDR weiter. Diese Erkennungen ergänzen die von InsightIDR in Echtzeit gesammelten Anwender- und Endpunktdaten. Das Ergebnis sind zuverlässige Benachrichtigungen mit allen erforderlichen Hintergrundinformationen.