- Home

- Products

- InsightIDR

- Anwendungsfälle

- InsightIDR für Azure Cloud-Umgebungen

InsightIDR

InsightIDR für Azure Cloud-Umgebungen

Erkennen Sie verdächtiges Verhalten, bevor ein Sicherheitsverstoß auftritt

Bessere Entscheidungen für Incident Detection and Response

Microsoft Azure ist eine leistungsstarke, flexible und skalierbare Infrastrukturplattform zum Hosten von Anwendungen in der Cloud. Azure-Sicherheitsprobleme werden jedoch nicht verschwinden. Unternehmen müssen sich weiterhin vor Phishing- und Social-Engineering-Angriffen, Fehlkonfigurationen in Cloud-Assets, lateraler Bewegung von Angreifern und anderen Ursachen von Datenverstößen und Serviceunterbrechungen schützen.

Die Cloud-SIEM von InsightIDR-Rapid7 für moderne Erkennung und Reaktion bietet eine ideale Lösung. Sie erfasst Daten aus den wichtigsten Management- und Sicherheits-Tools, die Azure-nativ sind, kombiniert diese mit Daten aus dem gesamten IT-Bereich des Unternehmens und nutzt fortgeschrittene Analysen, um bösartige Verhaltensweisen zu erkennen. Sie bietet auch Kontext für eine schnelle Reaktion auf Vorfälle und unterstützt das Cloud-Reporting und Compliance.

Cloud-Logs aggregieren

Azure Event Hubs sammeln Daten und Logs aus Azure Diensten. InsightIDR ist mit Event Hubs zwecks Datenzugriff und -einspeisung verbunden, einschließlich Logdaten aus:

– Azure Active Directory, das die Identitäten und Benutzerberechtigungen in der Azure-Umgebung des Unternehmens verwaltet und Benutzeranmeldeaktivitäten verfolgt

– Azure Monitor, der Einblicke in die Aktivitäten von Azure Resource Manager (ARM) ermöglicht, einschließlich administrativer Aktionen wie die Objektbereitstellung, die Einrichtung neuer virtueller Rechner (VMs) und Azure Zugriffsänderungen–

Azure Security Center, das Sicherheitsvorfälle überwacht und Warnmeldungen

ausgibt: Office365, Exchange, und SQL-Datenbanken, einschließlich Administrator- und Benutzeraktivität

– Microsoft DNS, das Domain-Namensabfragen bearbeitet und Domain-Verbindungen im Internet protokolliert

InsightIDR kombiniert Logdaten aus Event Hubs und der Azure Activity Log API mit Informationen von Endpunkten, Netzwerken, lokalen Rechenzentren und anderen Cloud-Plattformen wie Amazon AWS. Die Daten aus dem gesamten IT-Bereich des Unternehmens stehen für Suchvorgänge, Reporting und Analysen zur Verfügung.

Anomale Verhaltensweisen und Angriffe aufdecken

InsightIDRs User Behavior Analytics (UBA) messen die regulären Aktivitäten von Benutzern, die im Azure Active Directory identifiziert wurden, und markieren dann ungewöhnliches Verhalten. Dazu gehören Verhaltensweisen, die auf kompromittierte Benutzerdaten hinweisen, wie z. B. untypische Authentifizierungsanfragen und ungewöhnliche Single Sign-on (SSO) Aktivitäten.

Neben der Generierung von eigenen Warnmeldungen bietet InsightIDR eine flexible Verbreitung von Warnmeldungen, die das Azure Security Center ausgibt.

Reporting und Compliance-Vorschriften

InsightIDR unterstützt Cloud-Reporting und Compliance-Anforderungen zur Überwachung, zum Audit-Logging und zur Datenaufbewahrung. Bei Compliance-Audits bietet es eine Quelle für Log-Daten und stellt einen Nachweis über die Datenaufbewahrung bereit. Es kann Auditoren zeigen, wo die Logs gespeichert sind, den passenden Protokollverlauf bestätigen und nachweisen, dass die richtigen Protokollquellen abgebildet sind.

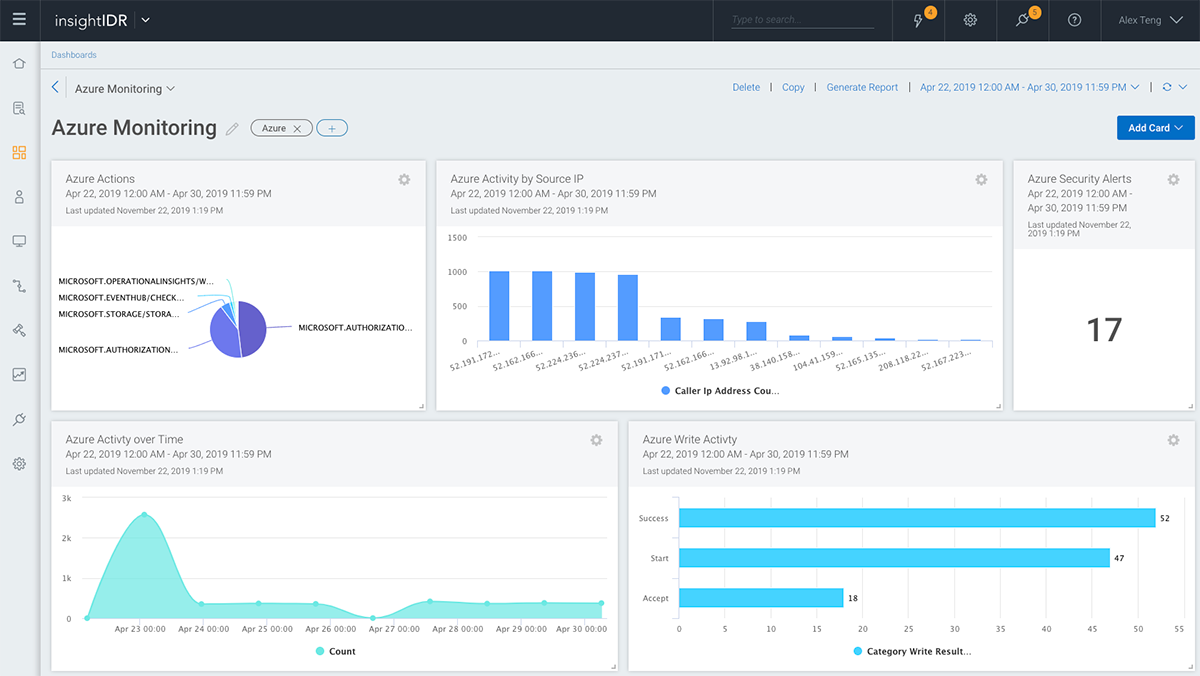

InsightIDRs intuitives Dashboard liefert Führungskräften exklusive Informationen über die Bedrohungslage des Unternehmens wie z. B. Angriffstrends, Anwendungen und Bereiche im Netzwerk, die am stärksten gefährdet sind, und Bedrohungen, die behoben wurden.

Halten Sie mit dem Cloud-Wachstum Schritt

Bringen Sie Ihre Anwendungen schon jetzt auf den neuesten Stand. Als nativ cloudbasiertes Tool kann InsightIDR ohne Verzögerung skaliert werden, um erhöhte Aktivitäten und neue Anwendungen zu unterstützen und gleichzeitig eine kontinuierliche Sicherheitsleistung beizubehalten.

InsightIDR wurde auch zur schnellen, nahtlosen Integration in neue, standortunabhängige Datenquellen entwickelt. Durch die Integration in Azure, AWS und lokale Umgebungen ist InsightIDR in der Lage, Unternehmen mit Hybridumgebungen zu bedienen, wenn sie Anwendungen und Dienste auf zusätzliche Plattformen verlegen.